ドローン・ハッキング:攻撃用ドローンの自作、第1部

FPVドローンをリモートハッキングツールへと変貌させ、ワイヤレス攻撃の射程を拡張する手法を検証する。

ある情景を想像してみてほしい。制限区域の中央にある、警備の厳重なビームのビル上階でキーボードに向かっている。周囲は電磁倒壊線が張り巡らされた高いフェンスに囲まれ、カメラがあらゆる角度を監視し、警備員が自信に満ちた足取りで巡回している。自分が「不可侵」であると感じている。その時、窓の外からかすかな羽音が聞こえる。何事かと思い、ほんの一瞬だけ視線を向ける。そのわずかな隙で十分だ。その数秒の間に、小型デバイスが君のワークステーションにバックドアを密かにインストールする。20キロメートル離れた場所で、ハッカーは今や企業ネットワークへの侵入経路を手中に収めている。

これは映画の話のように聞こえるかもしれないが、空想科学ではない。本シリーズでは、EAP攻撃、MouseJack、Kismetによる偵察などのワイヤレス攻撃を実行可能なドローンの構築プロセスを詳説していく。ドローンは自重の約3分の1をペイロードとして積載できるため、悪意ある攻撃者にとって極めて強力なツールとなる。しかし、「空中からのハッキング」は容易ではない。真のハッカー・ドローンは、自律飛行が可能で、長距離かつ安全な通信チャンネルで制御でき、かつジャミング(電波妨害)や抑制システムへの耐性を備えていなければならない。本稿では、そのようなドローンがいかに設計され、市販のコンポーネントからいかに構築されるかを論じる。

物理的境界の無効化

ほとんどのワイヤレス攻撃は、攻撃者が標的の物理的近傍にいることを要求する。問題は、すべてのビル、フェンスで囲まれた施設、あるいは屋上に到達できるわけではないということだ。ドローンはこの方程式を根底から覆す。

- 浸透能力: 窓際まで飛行し、半開きになった隙間を通り抜け、あるいは小包の中に隠して運搬することさえ可能である。

- 隠密性: 住宅街やオフィスビルを移動する箱型ペイロードとして、内部に何があるか疑われることなく、静かにワイヤレス攻撃を遂行できる。

事実、ドローンは軍事や情報活動を含む実世界でこのように運用されている。2025年6月1日、ロシア国内に密輸された100機以上のFPVドローンが、トラック上の改造された木製キャビンに隠匿され、複数のロシア空軍基地近傍から遠隔起動された。これらのドローンは、ベラヤ、ジャギレヴォ、イワノボ・セヴェルヌィ、オレーニャ、ウクラインカなどの基地に駐機していた航空機に対し精密打撃を敢行。報告によれば、40機以上の戦略爆撃機およびその他の高価値資産を損傷または破壊したとされる。

これらのFPVドローンには、ロシア国内のローカル3G/4Gセルラーネットワークに接続するため、ロシアのSIMカードを挿入したモバイルモデムが搭載されていた。このセットアップにより、ウクライナにいる遠隔オペレーターは、リアルタイムの高解像度ビデオフィードとテレメトリ(遠隔測定)を受信し、「ArduPilot Mission Planner」などのソフトウェアを介してドローンのマニュアル操作を維持することが可能となった。

セルラー接続の採用は、従来の無線周波数(RF)の限界を打破し、数千キロメートル離れた場所からの精密な操縦を実現しただけでなく、場合によってはロシア軍の電子戦(EW)によるジャミングを回避することにも成功した。

ハッカーにとってのドローンの価値

ドローンは今や至る所に存在し、安価で、かつ柔軟性に富んでいる。しかし、ハッカーにとっての真の強みとは何だろうか? ドローンの核心的な能力は、「軽量であればほぼ何でも運べる」という点にある。これにより、ワイヤレス攻撃の運用射程は瞬時に拡大し、人間が到達不可能な場所へ、機材を迅速かつ静かに送り込むことができる。

- 障害物の無効化: フェンスを越え、高層ビルの窓に到達し、標的の至近距離でホバリングすることができる。

- 建物への侵入: 潜在的には建物内部への侵入も可能である。

- 低追跡性: これらすべての行動を、追跡を困難に保ったまま遂行できることは、攻撃者にとって計り知れない優位性となる。

実装(Implementation)

ほとんどのドローンは無線制御されているが、その通信方式は多岐にわたる。通常、オペレーターのコマンドを受信するチャンネル(RX)と、ビデオ映像やテレメトリをオペレーターに送り返すチャンネル(TX)が使い分けられる。制御用にFRSKY、ELRS、TBSといった専用無線システムを用い、ビデオ送信にアナログまたはデジタルのチャンネルを組み合わせるのが一般的だ。一部の民生用ドローンでは、テレメトリや双方向制御にWi-Fiを利用するものも存在する。

機体の選定:ハッカーにとっての「輸送プラットフォーム」

ハッカーにとって、ドローンは何よりもまず信頼性と耐久性を備えた輸送プラットフォームでなければならない。建物、街灯、狭い廊下、あるいは窓枠の近くで攻撃を仕掛ける際、最高速度の優先順位は低くなり、代わりにプロペラの保護が極めて重要になる。

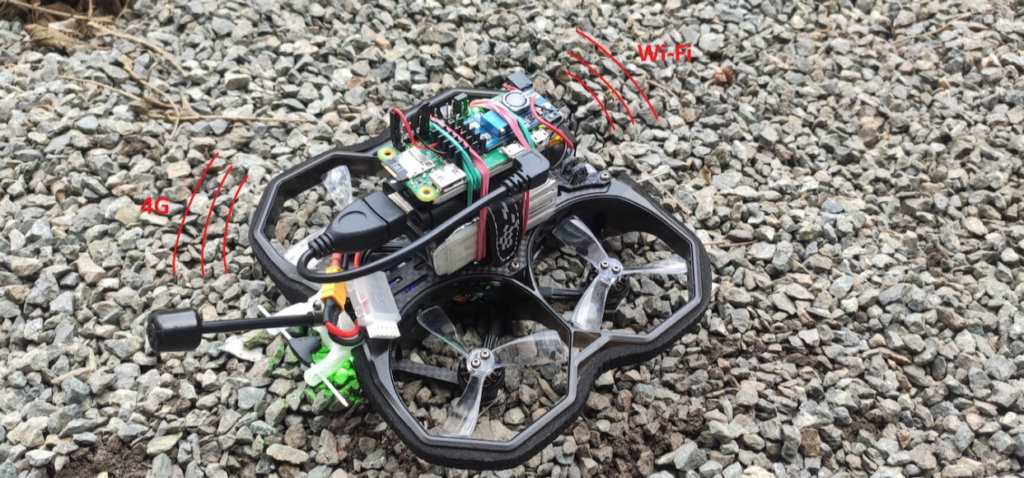

- Cinewhoop(シネフープ)スタイルの推奨: 保護フレーム(ダクト)を備えたこの種のドローンは、非常に強力な選択肢となる。壁に接触してもフレームが衝撃を吸収し、飛行を継続できるからだ。(3Dモデルは[こちら]から入手可能)

- 積載能力(ペイロード): ハッキング機材を運ぶため、自重の少なくとも3分の1の揚力余力があることが望ましい。これにより、モーターに過度な負荷をかけることなく、Wi-Fi攻撃プラットフォーム、SDR(ソフトウェア規定無線)ツール、あるいは小型コンピュータを搭載できる。

通信と制御:射程と精度の確保

射程距離が重要となるため、Wi-Fi制御のドローンは通常、候補から外れる。Wi-Fiの到達距離は一般に50〜100メートル程度であり、それを超えるとレスポンスが低下し始める。

- 専用無線システムの利用: 長距離運用には、FRSKY、ELRS、TBSなどのプロフェッショナルな長距離制御用無線が適している。良好な条件下であれば、数キロメートル先でも制御を維持できる。

- FPV(第一人者視点)の利点: 構造物の近くで運用する場合、精密なコントロールが不可欠となる。FPVドローンは、操縦者がドローンのカメラ映像をリアルタイムで「見る」ことができるため、建物の近接飛行や狭い隙間の通過に不可欠である。

- オープンソース・プラットフォーム: Betaflightなどのオープンソースなフライトコントローラー・プラットフォームは非常に魅力的である。拡張性が高く、改造が容易で、メンテナンス性にも優れている。墜落してフレームが破損しても、主要コンポーネントの多くを再利用できるからだ。

実のところ、特定のドローンモデル以上に重要なのは「操縦者のスキル」である。優れた操縦技術こそが成否を分ける。具体的な攻撃手法を見る前に、まずは制御をいかに向上させ、いかにして視界外(BVLOS)まで射程を延ばすかを理解する必要がある。

「4G経由の制御(Control via 4G)」に関するセクションの翻訳です。都市部における運用の優位性と、技術的なパラダイムシフトについて強調して構成しました。

4Gネットワークによる制御

都市部のビル群でドローンを飛行させる場合、コンクリートや鉄骨が無線信号を遮断し、視距(Line-of-Sight)内の通信範囲を制限するという課題が生じる。たとえ長距離対応の無線システムを搭載していても、機体がビルの背後に隠れた瞬間に、制御は不安定になる。

しかし、もしモバイルネットワーク経由でドローンを制御できたらどうなるだろうか。現代の4Gセルラーネットワークは、都市部の構造物の内部であっても信頼性の高いデータカバレッジを提供している。セルラーデータを制御チャンネルとして利用できれば、ドローンの到達範囲を制限するのはもはや通信距離ではなく、「バッテリー寿命」のみとなる。

4G > Wi-Fiゲートウェイ > ドローン

4G接続を利用する最もシンプルな方法は、4G回線をドローンのWi-Fiインターフェースにブリッジすることである。多くの民生用ドローンは、操縦用のスマートフォンを接続するためのWi-Fiアクセスポイントを自ら発信している。コマンドはUDPパケットで送信され、ビデオ映像はRTSPフィードとして送り返される仕組みだ。

この構成において、ドローンはすでに「ネットワークデバイス」として機能している。そのため、4Gモデムを備えた小型のコンピューティングデバイスを搭載すれば、どこからでもVPN経由でそのデバイスに接続し、ドローンへコマンドを中継することが可能になる。

4G > ビデオゲートウェイ > ドローン

よりスマートで洗練された代替案は、「ビデオゲートウェイ」方式を採用することである。ドローンのネイティブプロトコルをセルラーリンク経由でトンネリングしようとするのではなく、小型のスマートフォンをドローンに搭載し、それをドローンのWi-Fiに接続させる手法だ。この場合、スマートフォン自体がブリッジ(橋渡し役)として機能する。

スマートフォンはローカル環境でドローンを制御し、ビデオ映像を受信する。遠隔地のオペレーターから見れば、これは単に「スマートフォンをリモート操作している」状態に過ぎず、パソコンのリモートデスクトップ操作と何ら変わりはない。

ドローンの遠隔制御を自動化し、テレメトリを取得する具体的な実装手法についての翻訳です。技術的なスクリプトの動作原理と、システムの限界、そして次回の展望についてまとめています。

遠隔操作の自動化とテレメトリ取得

この「スマートフォンをブリッジにする」という巧妙なハックは、複数の問題を一度に解決する。

- 通信の安定性: スマホとドローン間は至近距離のWi-Fiで接続されるため、ジャミング(電波妨害)に極めて強い。

- 映像伝送の効率化: 4Gネットワークの帯域変動に対し、ネイティブな高帯域ストリームよりも耐性が高いビデオフィードを得られる。

- 操作の簡略化: アプリがスティック入力を処理するため、オペレーターはスロットルやロール、ピッチ、ヨーの複雑なエンコードを気にする必要がない。

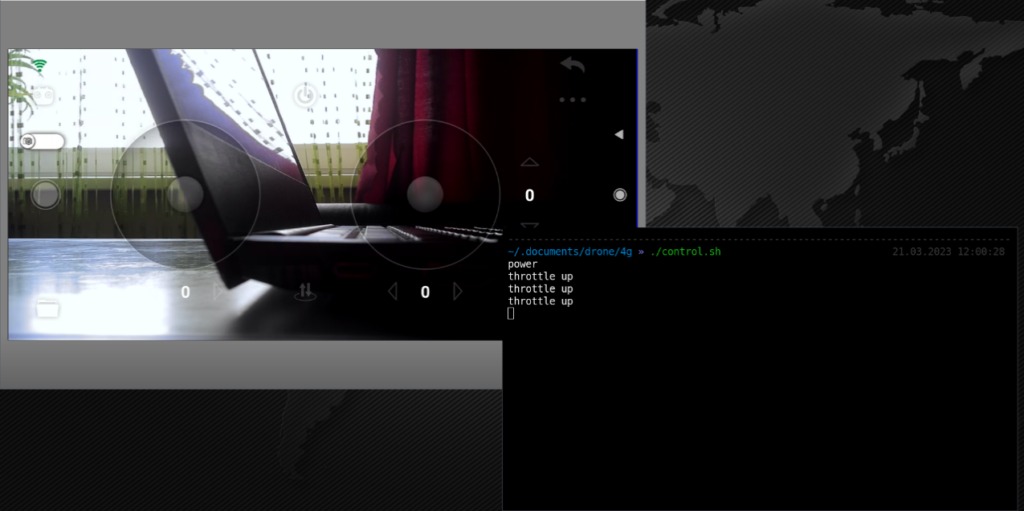

AnyDeskを介したスマートフォンへの接続

4G回線を経由し、AnyDeskのようなリモートアクセス・ソフトウェアを使用して、あらゆるデバイスから搭載スマホに接続できる。さらに、簡単なGUI自動化ツールを組み合わせることで、キーボードのキー入力をスマホ画面上のバーチャルコントローラー操作に紐付けることが可能だ。

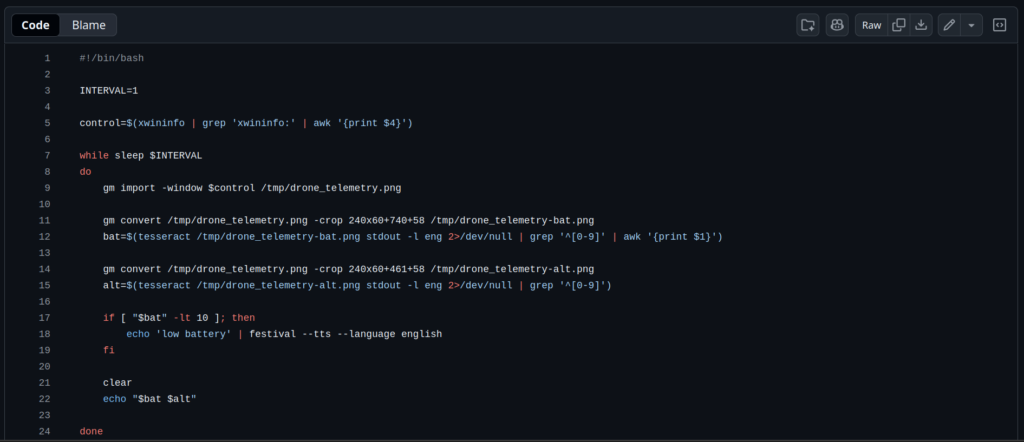

制御用Bashスクリプトの仕組み

このBashスクリプト(GitHubリンク参照)は、AnyDesk接続後にキーボードでバーチャルジョイスティックを操作可能にする。

- ウィンドウの特定:

xwininfoを使用して操作対象のウィンドウを識別する。 - 座標計算: ウィンドウの角からのオフセットに基づき、左右のバーチャルスティックの中心座標を算出する。

- 入力シミュレーション:

xdotoolを用い、特定のキー(W/A/S/Dなど)が押された際に、マウスカーソルを移動させ、スワイプ動作をシミュレートして離す。 これにより、物理的なゲームパッドがない環境でも、Linux(X11/Xorg環境)上でキーボードによるドローン操作が可能となる。

※OSの選択:Kali Linuxはこの用途には不向きだが、Debian Stable、Linux Mint、openSUSE、Zorin OSなどが適している。

テレメトリデータの自動監視

遠隔地のオペレーターは、機体のステータスもリアルタイムで把握できる。 別のBashスクリプト(GitHubリンク参照)を使用すれば、テレメトリ値が表示される画面領域を監視し、OCR(光学文字認識)を用いて数値を抽出できる。

- 自動処理: バッテリー残量や高度の表示エリアを定期的にスクリーンショットし、数値をターミナルに表示する。

- 音声警告: バッテリーが10%を下回ると、「Low Battery(バッテリー残量低下)」の音声警告を発する。

制御とテレメトリの自動化により、4Gベースのドローン運用は極めて柔軟なものとなる。この手法は実装が容易で、即座に「制御」と「ステータス・フィードバック」の両方を得られるのが利点だ。

ただし、この構成には「スマートフォン」という中継点が存在するため、スマホのWi-Fi信号がドローンの動作に干渉する可能性や、約50gの追加重量を積載しなければならないという制約がある。

第2部ではさらに踏み込み、 「4G > UART > ドローン」という、カスタムVPNとSIMを用いた構成を解説する。スマートフォンを完全に排除し、コマンドをフライトコントローラーやモーター制御ハードウェアへ直接送信する。これにより、さらなる柔軟性と秘匿性を手に入れることができる。

ドローンは、趣味の玩具から、戦場、警察活動、諜報、そしてハッキングに至るまで、深刻な脅威を伴うツールへと急速に変貌を遂げつつある。

総括

ドローンは、フェンスを飛び越え、ビルをよじ登り、窓の近くでホバリングし、人間が到達できない場所にワイヤレス攻撃プラットフォームを静かに送り込むことができる。これは、Wi-Fiの脆弱性攻撃からBluetoothのハイジャックに至るまで、極めて広範囲な無線ベースの攻撃(Radio-based Attacks)への扉を開くものである。攻撃者にとって、これは前例のない「射程(リーチ)」を意味する。